El ransomware Akira está aprovechando activamente las vulnerabilidades de Cisco AnyConnect, específicamente la falla antigua, identificada como «CVE-2020-3259», para obtener acceso no autorizado a redes corporativas y gubernamentales. Truesec, una firma de ciberseguridad, ha descubierto que este ransomware está utilizando estas vulnerabilidades para comprometer dispositivos y extraer información sensible, como nombres de usuario y contraseñas.

Explotación de la vulnerabilidad

La creciente prevalencia del ransomware Akira ha despertado la atención de la comunidad de ciberseguridad, especialmente después de que los analistas de Truesec descubrieran recientemente su explotación activa de una vulnerabilidad en Cisco AnyConnect. Este ransomware ha estado aprovechándose de una falla crítica identificada como «CVE-2020-3259». Esta vulnerabilidad, presente en Cisco ASA y FTD, permite a los atacantes remotos extraer nombres de usuario y contraseñas de los dispositivos afectados, lo que abre la puerta a una serie de riesgos, desde el ciberespionaje hasta la implementación de ransomware.

El análisis exhaustivo realizado por Truesec vincula a Cisco AnyConnect SSL VPN como el punto de entrada principal para el ransomware Akira en ocho incidentes de seguridad recientes, seis de estos dispositivos comprometidos fueron identificados ejecutando software de Cisco vulnerable, mientras que la conclusión sobre la susceptibilidad de los otros dos fue menos clara. Sin embargo, la explotación de esta vulnerabilidad requiere que el dispositivo tenga habilitada la VPN SSL de AnyConnect en la interfaz expuesta al atacante, típicamente la interfaz del firewall orientada a Internet.

Descripción de la vulnerabilidad CVE-2020-3259

Una vulnerabilidad en la interfaz de servicios web de Cisco Adaptive Security Appliance (ASA) Software y Cisco Firepower Threat Defense (FTD) Software podría permitir a un atacante remoto no autenticado recuperar el contenido de la memoria en un dispositivo afectado, lo que podría conducir a la divulgación de información confidencial. La vulnerabilidad se debe a un problema de rastreo de búfer cuando el software analiza URL´s no válidas que se solicitan desde la interfaz de servicios web.

Un atacante podría aprovecharse de esta vulnerabilidad enviando una solicitud GET manipulada a la interfaz de servicios web. Un ataque exitoso podría permitir al atacante recuperar el contenido de la memoria, lo que podría conducir a la divulgación de información confidencial.

Nota: Esta vulnerabilidad sólo afecta a determinadas configuraciones de AnyConnect y WebVPN. Para obtener más información, consulte la sección Productos vulnerables.

Para más detalles sobre esta vulnerabilidad visita nuestro Portal CCI: https://portal.cci-entel.cl/Threat_Intelligence/Boletines/568/

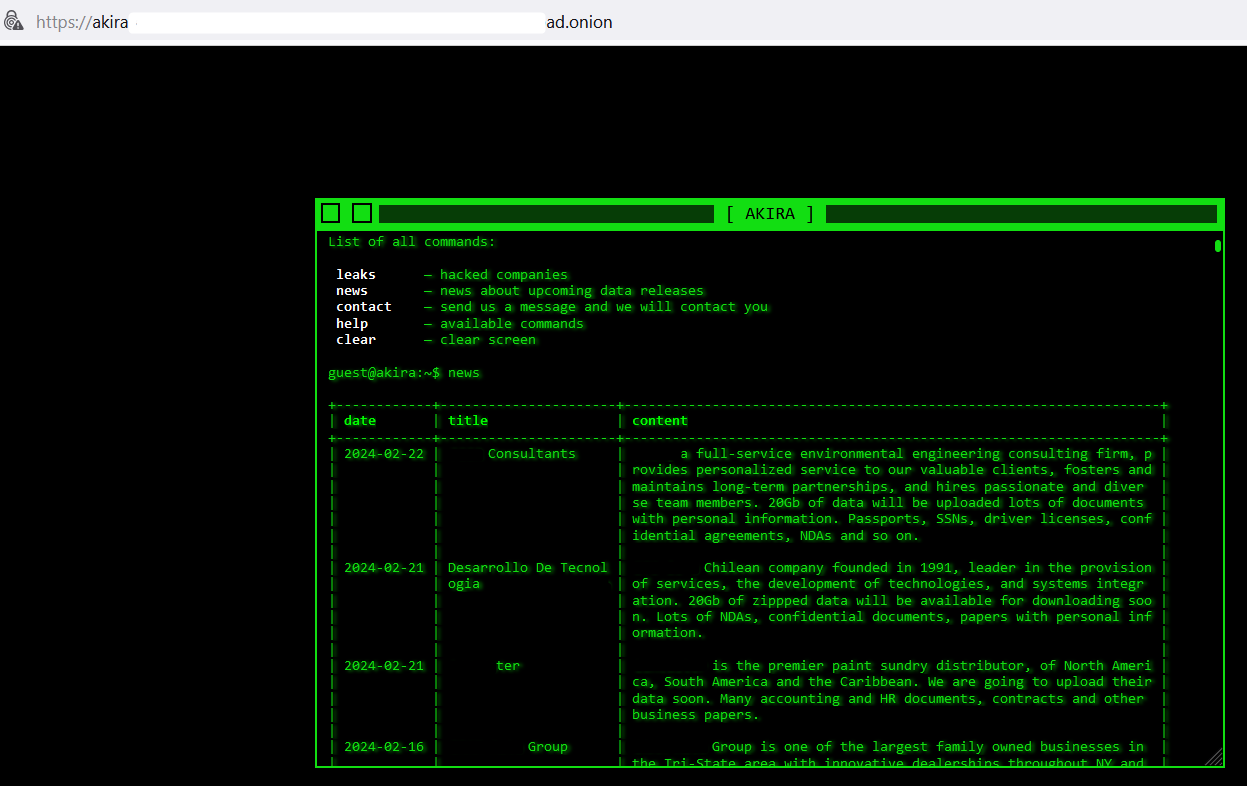

Últimas víctimas Akira Ransomware

Ilustración 2: Sitio onion Ransomware Akira

Fuente: Grupo CTI Entel Digital

Recomendaciones específicas para esta vulnerabilidad

- Es esencial establecer un proceso de seguimiento proactivo para las actualizaciones de los dispositivos que ejecutan Cisco AnyConnect. Esto incluye configurar alertas automáticas para nuevas divulgaciones de vulnerabilidades y coordinar con los equipos de TI para garantizar que los parches se implementen de manera oportuna.

- Además de aplicar parches, las organizaciones deben realizar evaluaciones periódicas para detectar posibles actividades maliciosas que puedan haber ocurrido antes de la aplicación de los parches. Esto implica una revisión exhaustiva de los registros de actividad, análisis forense y detección de amenazas avanzadas para identificar y mitigar cualquier explotación previa.

- En lugar de simplemente suponer que las contraseñas pueden haber sido comprometidas, se debe realizar un restablecimiento proactivo de las contraseñas y otras credenciales de acceso después de aplicar los parches. Esto ayuda a garantizar que cualquier acceso no autorizado previamente obtenido sea revocado y que se establezcan credenciales seguras.

- La habilitación de MFA en todos los puntos posibles de acceso ayuda a mitigar el riesgo de acceso no autorizado incluso en caso de compromiso de contraseñas. Esto proporciona una capa adicional de seguridad al requerir información adicional para verificar la identidad del usuario, reduciendo así la probabilidad de éxito de los ataques.

- Además de la recomendación de restablecer contraseñas, se debe establecer una política de cambios de contraseña obligatorios posterior a la actualización de la versión. Esto garantiza que todas las cuentas de usuario sean actualizadas con credenciales seguras y que cualquier posible compromiso se mitigue de manera proactiva.

- Las organizaciones deben priorizar la aplicación de parches a versiones seguras del software Cisco AnyConnect tan pronto como estén disponibles. Esto ayuda a cerrar las brechas de seguridad conocidas y reduce el riesgo de explotación por parte de amenazas conocidas y emergentes.

- Confirmar que el registro esté activo en todos los sistemas es fundamental para monitorear y responder eficazmente a posibles intrusiones. Se deben establecer alertas y notificaciones para eventos de seguridad críticos y se debe llevar a cabo una revisión regular de los registros para detectar y responder a las amenazas de manera oportuna.

Apreciación

Akira representa una seria amenaza para la seguridad cibernética, con el potencial de causar graves daños a las organizaciones. La explotación de vulnerabilidades como CVE-2020-3259 subraya la importancia de mantener actualizados los sistemas y de implementar medidas de seguridad robustas para mitigar riesgos. Las recomendaciones proporcionadas por los expertos en seguridad son fundamentales para protegerse contra este tipo de amenazas emergentes.

Mitigación

Se recomienda lo siguiente:

- No abrir archivos de Microsoft Office que contengan MACROS hasta obtener confirmación del remitente y verificar que el envío sea bajo estrictas políticas de seguridad como por ejemplo: archivo cifrado, contraseña enviada por otro medio, contacto directo con el remitente.

- Utilizar el principio de menor privilegio, que trata de dividir el uso del sistema en dos cuentas, una estándar para uso diario que incluya las mínimas funciones posibles y otra cuenta de administrador que permita acceder al núcleo de su dispositivo.

- Tener atención y evitar extensiones como “exe”, “vbs” y “scr”. Es necesario vigilar este tipo de archivos, ya que podrían ser peligrosos. Un atacante podría utilizar diversas extensiones para enmascarar archivos maliciosos como un vídeo, foto, o un documento como: (reporte-clientes.doc.scr).

- Las campañas de phishing se caracterizan por tener faltas de ortografía o errores en el diseño. Revisa el contenido con detención, y desconfía de correos con imperfecciones.

- Desconfía de los correos alarmantes. Si un mensaje le indica o incentiva a tomar decisiones apresuradas o en un tiempo limitado, probablemente se trata de phishing.

- Disponer de sistemas antispam para correos electrónicos, de esta manera se reducen las posibilidades de infección a través de campañas masivas de malspam por correo electrónico.

- Proteger el protocolo RDP:

- Deshabilite los servicios RDP, si no es necesario. La desactivación de servicios no utilizados e innecesarios ayuda a reducir su exposición a las vulnerabilidades de seguridad, y es una buena práctica de seguridad.

- Si no es posible cerrarlos, límite las direcciones de origen que pueden acceder a los puertos.

- Proteger el acceso a los sistemas RDP, bloqueando el sistema local en lugar del sistema remoto. Incluso si el primero no tiene valor, la sesión RDP solo estará protegida limitando el acceso al sistema cliente.

- Desconectar sesiones RDP en lugar de bloquearlas, esto invalida la sesión actual, lo que impide una reconexión automática de la sesión RDP sin credenciales.

- Bloquear bidireccionalmente el puerto TCP 3389 utilizando un firewall o hacerlo accesible sólo a través de una VPN privada.

- Habilitar la autenticación de nivel de red (NLA).

- Tener políticas de respaldo periódico que se almacenen fuera de la red organizacional.

- Escanear todos los archivos adjuntos, antes de abrirlos, con un antivirus que detecte comportamientos para combatir los ransomwares.

- Mantener una buena estrategia de respaldo de información: sistemas de copias de seguridad que deben estar aisladas de la red; y políticas de seguridad. Lo anterior permitirá neutralizar el ataque, restaurar las operaciones y evitar el pago del rescate.

- Actualizar los equipos con Windows a las últimas versiones.

- Nunca seguir la instrucción de deshabilitar las funciones de seguridad, si un correo electrónico o documento lo solicita.

- Establecer políticas de seguridad en el sistema para impedir la ejecución de ficheros desde directorios comúnmente utilizados por Ransomware (App Data, Local App Data, etc.)

- Mantener listas de control de acceso para las unidades mapeadas en red restringiendo los privilegios de escritura. Con esto podrá identificar el impacto generado por el cifrado de archivos, entendiendo que el secuestro de información se producirá en todas las unidades de red mapeadas en el equipo víctima.

- Seguir las normativas internacionales tales como ISO 27001:2013 en su control A.7.2.2 “Concienciación con educación y capacitación en seguridad de la información” o NIST PR.AT-1: “Todos los usuarios se encuentran entrenados e informados”, a fin de tener bases para divulgar campañas educativas orientadas a nivel de usuarios respecto al correcto uso de las herramientas tecnológicas, haciendo énfasis en cómo proceder al recibir correos de orígenes desconocidos, objeto prevenir que sus usuarios sean víctimas de entes maliciosos.