Cisco ha publicado un nuevo aviso de seguridad que contiene una vulnerabilidad de severidad Alta que afecta al software de Cisco NX-OS.

Severidad Alta

CVE-2024-20397 [CVSS: 5.2]

Vulnerabilidad de elusión de verificación de imágenes de software Cisco NX-OS

Una vulnerabilidad en el cargador de arranque del software Cisco NX-OS podría permitir a un atacante no autenticado con acceso físico a un dispositivo afectado, o a un atacante local autenticado con credenciales administrativas, eludir la verificación de la firma de la imagen de NX-OS.

Esta vulnerabilidad se debe a una configuración insegura del cargador de arranque. Un atacante podría aprovechar esta vulnerabilidad ejecutando una serie de comandos del cargador de arranque.

Un ataque exitoso podría permitir al atacante eludir la verificación de firma de imagen NX-OS y cargar software no verificado.

Nota:

- Esta vulnerabilidad sólo es relevante para las plataformas Cisco MDS, Nexus y UCS Fabric Interconnect que admiten la tecnología de arranque seguro.

- El PSIRT de Cisco no tiene conocimiento de ningún anuncio público, uso malintencionado o explotación activa de la vulnerabilidad.

Plan de acción

- Instalar las actualizaciones del fabricante disponibles en medios oficiales del proveedor, previo análisis del impacto que podría provocar en los servicios críticos para el negocio de su organización. Para ello consulte con su personal técnico o áreas resolutorias correspondientes.

- Para obtener más información de las plataformas específicas de Cisco MDS, Nexus y UCS Fabric Interconnect que admiten la tecnología de arranque seguro y las versiones de software de Cisco correspondientes que son vulnerables, ingrese a la sección de software fijo del siguiente aviso:

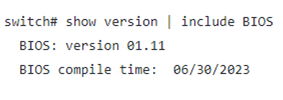

Además, como alternativa Cisco plantea lo siguiente para determinar la la versión del BIOS de Cisco NX-OS:

Consideraciones generales

- Para actualizar el BIOS en las plataformas independientes Cisco MDS y Nexus, actualice el software Cisco NX-OS con el comando CLI install all o instale una SMU específica.

- Aunque los clientes estén ejecutando una versión fija de Cisco NX-OS, se recomienda que comprueben la versión de la BIOS luego de cada actualización y utilice el comando install all para completar la actualización de la BIOS, ya que si no se ejecuta de esta forma, es posible que la BIOS no se haya actualizado

- Por otra parte, los clientes deben asegurarse de que los dispositivos que se van a actualizar contienen suficiente memoria y confirmar que las configuraciones actuales de hardware y software seguirán siendo compatibles correctamente con la nueva versión.

- Si la información no está clara debe ponerse en contacto con el Centro de Asistencia Técnica (TAC) de Cisco o con sus proveedores, mientras que aquellos que no mantienen un contrato de servicios de cisco o no tienen éxito en la obtención de software a través de su punto de venta deben de igual forma tomar contacto con el TAC de Cisco.